Vor mehr als acht Jahren habe ich den Artikel “Windows 7: Ordneransicht für alle Ordner setzen” geschrieben, welcher sich nach wie vor großer Beliebtheit erfreut. Aus diesem Grund habe ich mich dazu entschlossen, eine Neuauflage zu veröffentlichen. Der Artikel ist für Windows 7, Windows 8 und Windows 10 gültig.

Worum geht’s?

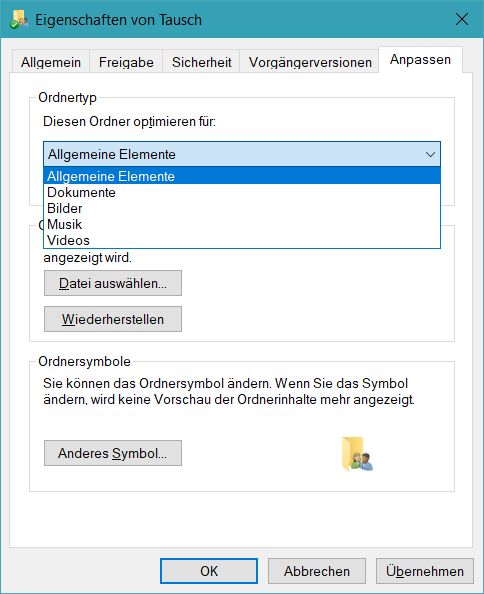

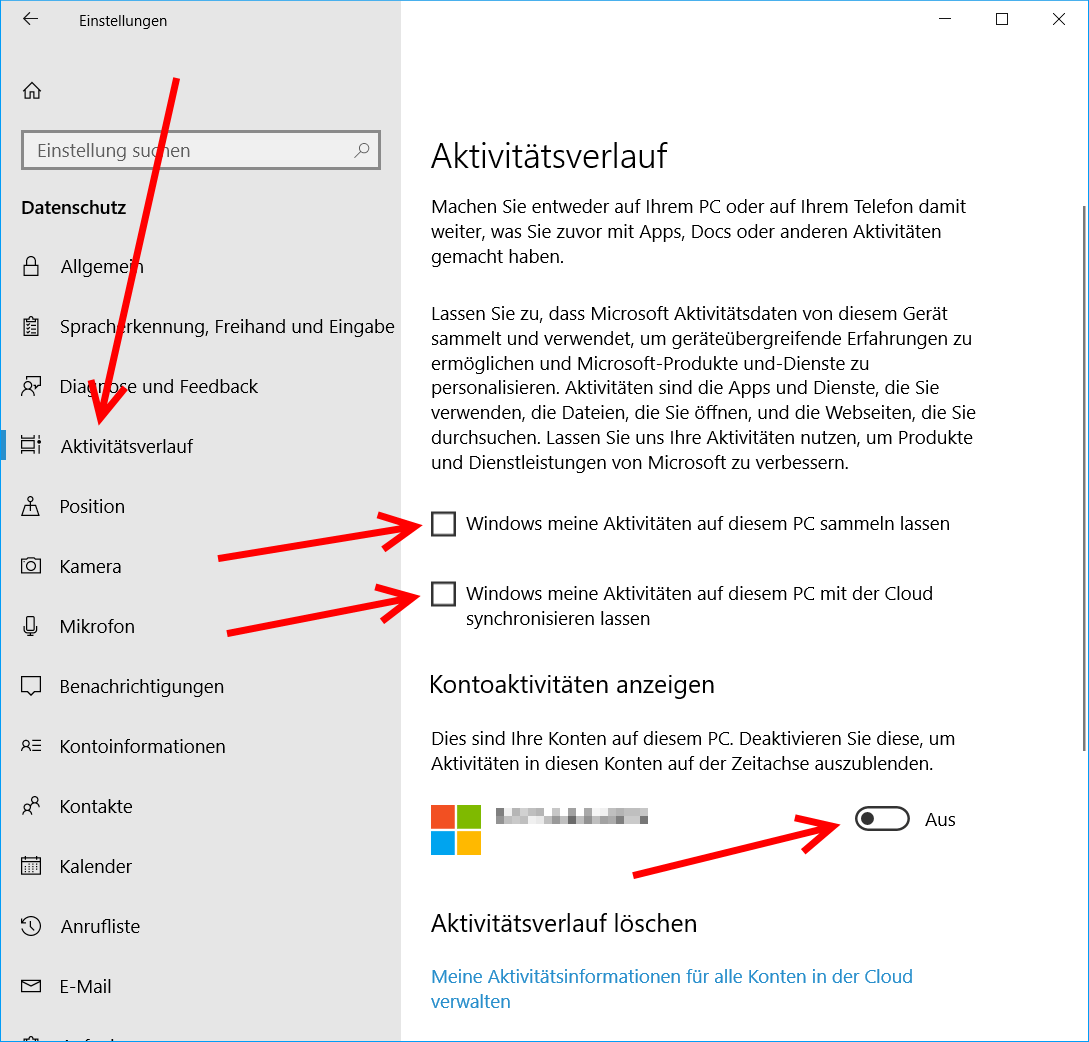

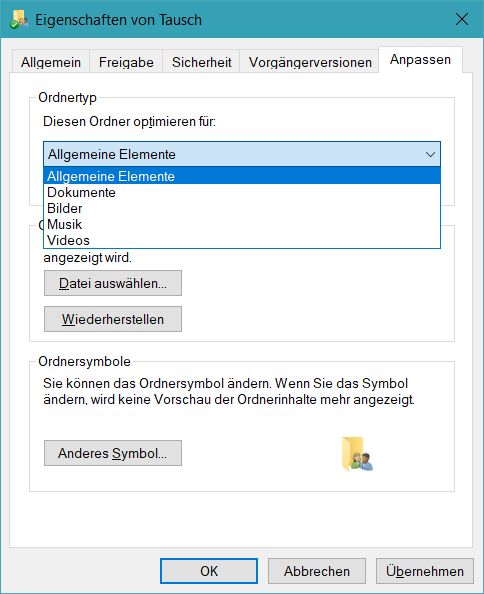

Windows kennt insgesamt fünf verschiedene Ordnertypen: Allgemeine Elemente, Dokumente, Bilder, Musik und Videos. Je nachdem, welche Inhalte sich in einem Ordner befinden, wird automatisch ein Ordnertyp gewählt und die entsprechende Vorlage verwendet.

Allerdings gibt es in der Praxis zwei große Mankos. Die automatische Zuweisung agiert teilweise etwas willkürlich und ist insbesondere dann sehr nervig, wenn für alle Ordner die gleiche Ansicht bevorzugt wird. In diesem Fall müsste man für alle fünf Ordnertypen die exakt gleichen Einstellungen festlegen, was sehr aufwändig wäre.

Darüber hinaus werden Anpassungen individuell je Ordner gespeichert, was auf die Dauer zu zig verschiedenen Ansichten führen kann.

Das Ziel ist damit klar: Eine einheitliche Ansicht aller normalen Ordner, die alle den Ordnertyp “Allgemeine Elemente” besitzen. Sonderordner wie “Dieser PC”, “Papierkorb” oder die Bibliotheken sind davon allerdings ausgenommen und müssen nach wie vor von Hand angepasst werden.

Variante 1: Batchdatei

Wer es schnell und bequem haben möchte, greift auf meine Batchdatei zurück. Einfach herunterladen, entpacken und ausführen.

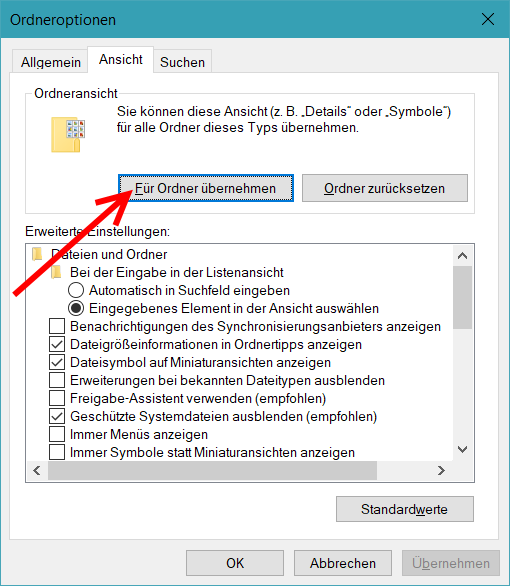

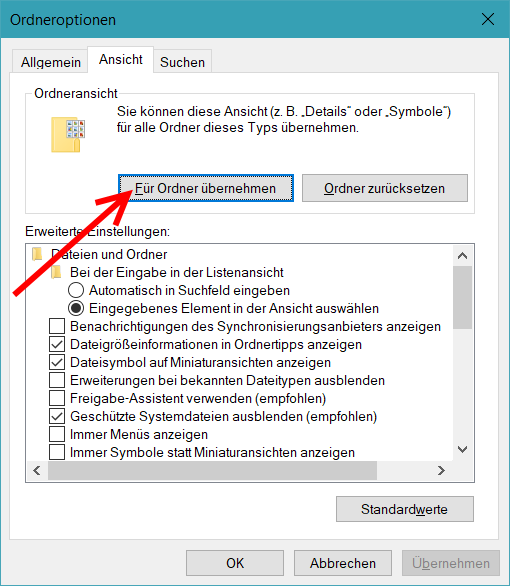

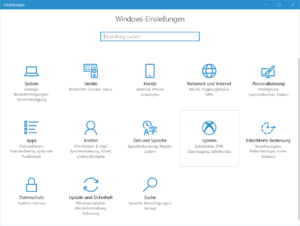

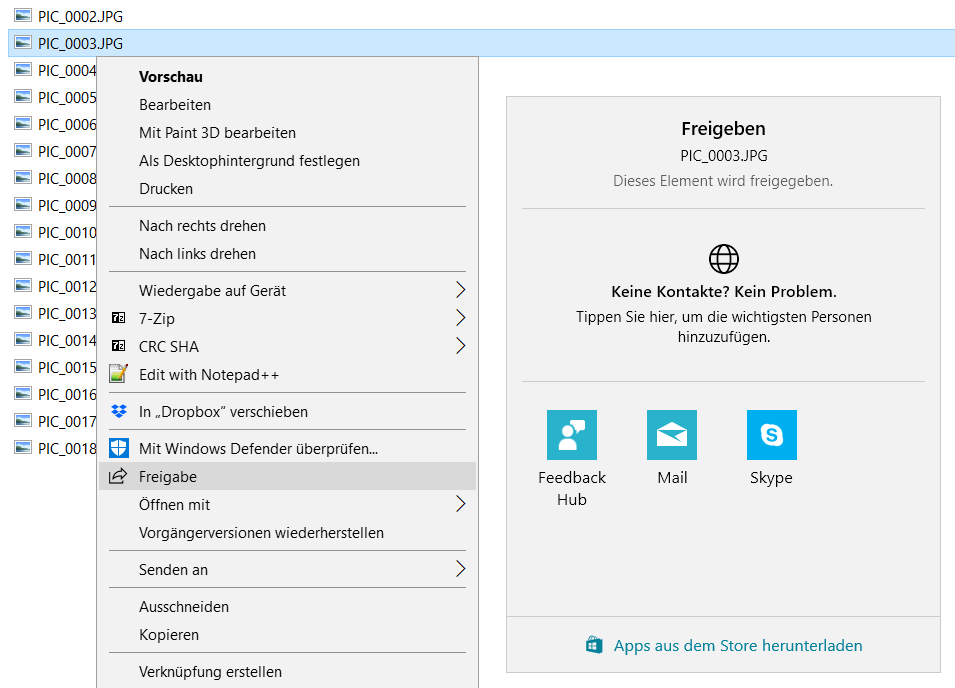

Danach sind alle bisherigen Einstellungen gelöscht. Jetzt öffnet ihr ein Explorer-Fenster und legt eure gewünschten Einstellungen fest. Anschließend die “Ordneroptionen” öffnen und dort auf den Button “Für Ordner übernehmen” klicken (siehe Screenshot). Alle Ordner besitzen nun die gleiche Ansicht.

Vor dem Löschen der entsprechenden Registry-Keys wird auf dem Desktop ein Backup angefertigt, d.h. die aktuellen Ordneransichten werden gespeichert. Wer nach der Umstellung nicht zufrieden ist, kann die beiden Backup-Registry-Dateien einfach ausführen und nach einem Neustart sind wieder die bisherigen Ansichten vorhanden.

Nachfolgend der Inhalt der Batchdatei:

@echo off

echo Diese Batchdatei resettet die Ordneransicht fuer alle Ordner.

echo Von den aktuellen Einstellungen wird ein Backup auf dem Desktop abgelegt.

set BAGS="HKCU\SOFTWARE\Classes\Local Settings\Software\Microsoft\Windows\Shell\Bags"

set BAGMRU="HKCU\SOFTWARE\Classes\Local Settings\Software\Microsoft\Windows\Shell\BagMRU"

set FILENAME="%date:~10,4%-%date:~4,2%-%date:~7,2%-%time::=_%.reg"

rem Backup der aktuellen Einstellungen

reg export %BAGS% "%userprofile%\Desktop\bags-%FILENAME%"

reg export %BAGMRU% "%userprofile%\Desktop\bagmru-%FILENAME%"

timeout /t 2 /nobreak > NUL

reg delete %BAGS% /f

reg delete %BAGMRU% /f

taskkill /im explorer.exe /f

timeout /t 2 /nobreak > NUL

start "" explorer.exe

echo Fertig!

pause

Variante 2: Registry

Wer lieber alles von Hand erledigen möchte, kann dies selbstverständlich auch tun.

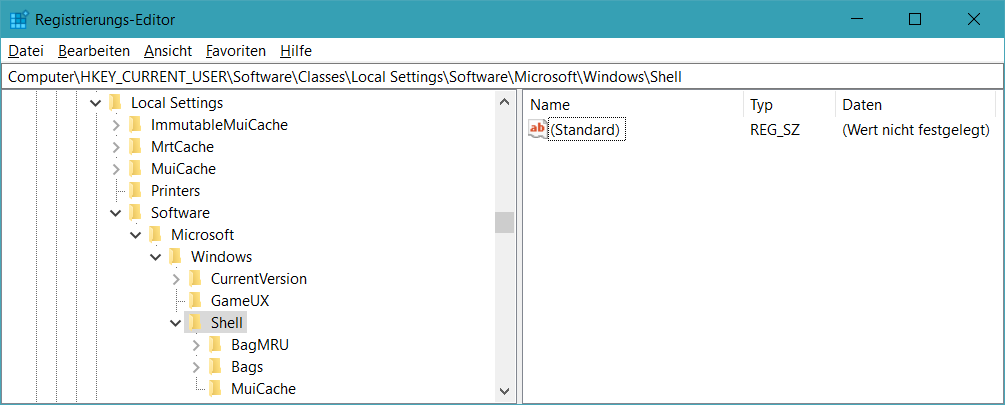

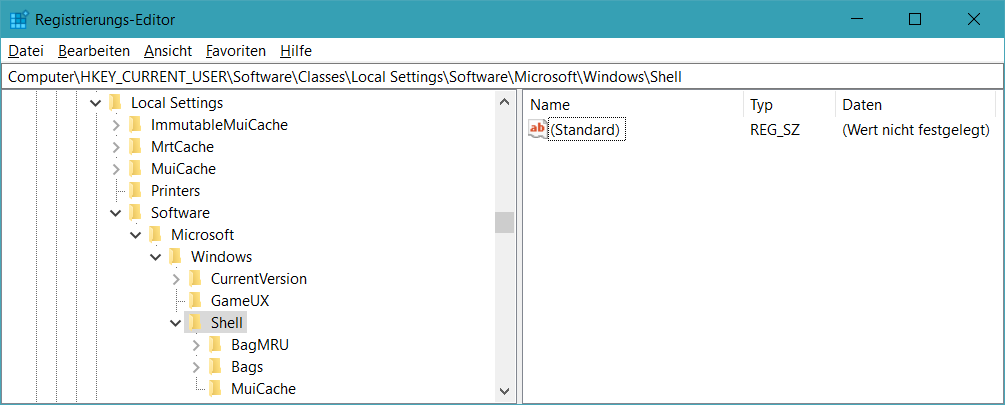

Zuerst muss der Registrierungs-Editor geöffnet und dann zu folgendem Schlüssel navigiert werden:

HKEY_CURRENT_USER\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell

Dort existieren die beiden Schlüssel “BagMRU” und “Bags”, die ihr beiden löschen müsst (ggf. natürlich vorher das Backup nicht vergessen).

Auch hier müsst ihr anschließend im Explorer eure gewünschten Einstellungen festlegen und dann in den “Ordneroptionen” auf den Button “Für Ordner übernehmen” klicken. Fertig.

Neueste Kommentare