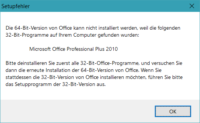

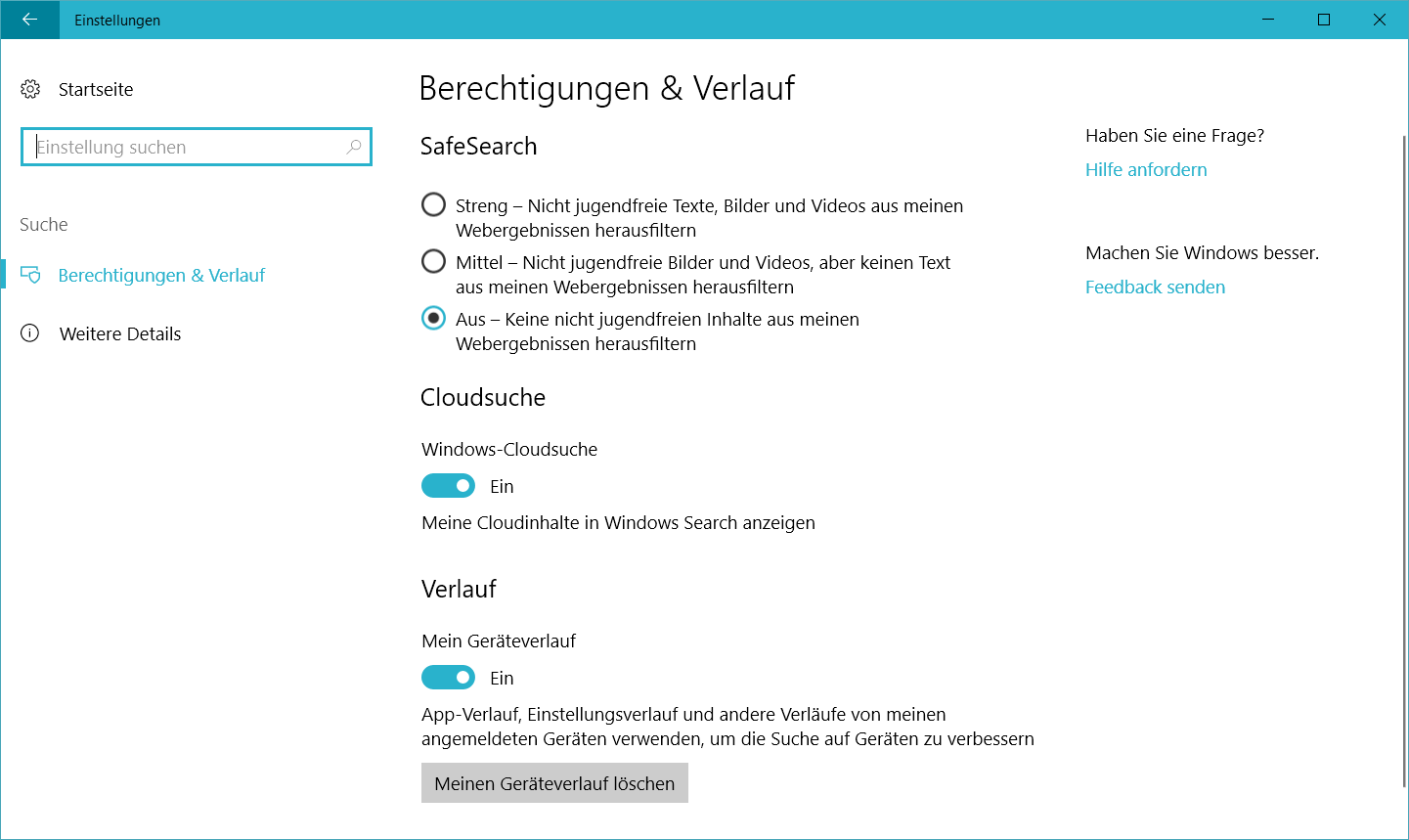

Vor kurzem wollte ich auf einem älteren Notebook Microsoft Office 2016 installieren. Direkt nach dem Start brach die Installation jedoch mit einem Setupfehler ab (siehe Screenshot). Der Fehler verwies auf eine noch vorhandene Altinstallation von Office 2010.

Zunächst dachte ich mir nicht viel dabei und wollte die Installation über die Systemsteuerung deinstallieren. Unter “Programme und Features” war die alte Office-Installation allerdings nicht vorhanden. Auch mein zweiter Versuch mit CCleaner war erfolglos, da die Software dort auch nicht aufgeführt wurde. Office 2010 wurde auf dem Notebook noch unter Windows 7 installiert. Durch das Upgrade auf Windows 10 wurde die Installation offensichtlich so beschädigt, dass die Software nicht mehr als installiert auftauchte, obwohl sie noch funktionstüchtig installiert war.

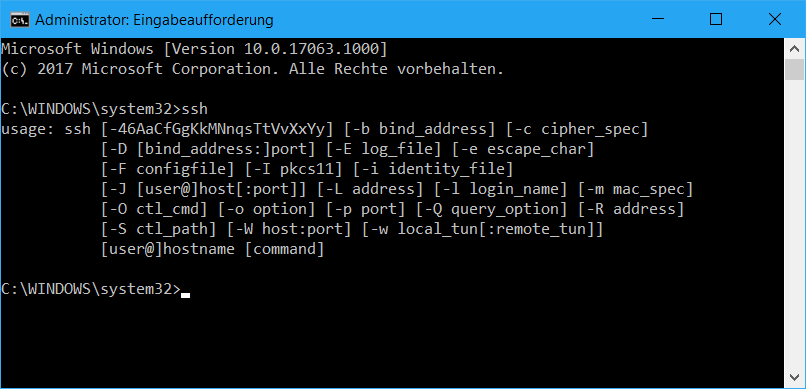

Ok dann muss ich eben zu härteren Mitteln greifen, sagte ich mir. Via “msiexec.exe” und PowerShell kam ich dann auch einen Schritt weiter und Office 2010 wurde mir dort als installiert aufgelistet. Beim Versuch zur Deinstallation öffnete sich jeweils auch ein Deinstallations-Dialog, der nach kurzer Zeit aber mit dem unspezifischen Fehler 1603 abbrach. Na gut. Innerlich stellte ich mich schon auf eine manuelle Deinstallation von Office ein, bei der ich alle Dateien und Registrierungsunterschlüssel von Hand hätte löschen müssen.

Bei der Google-Suche nach einer entsprechenden Anleitung bin ich aber glücklicherweise auf ein FixIt-Tool von Microsoft gestoßen, welches eine vollständige Deinstallation von Office 2010 versprach. Nach dem Download kam die Ernüchterung: Das Tool ist unter Windows 10 nicht lauffähig.

Eine erneute Suche ergab dann glücklicherweise die Lösung. Eine automatische und vollständige Deinstallation von Office ist über das Tool für einfache Fehlerkorrekturen möglich. Eine Beschreibung und der Download befinden sich auf der Microsoft-Seite “Deinstallieren von Office auf einem PC” unter der Option 2. Neben Office 2010 werden auch Office 2007, 2013 und 2016 unterstützt. Nach dem Download und Ausführen der .diagcab-Datei war die alte Office-Installation nach wenigen Minuten entfernt. Danach ließ sich das neue Office 2016 anstandslos installieren.

Neueste Kommentare