Mit dem Feature-Update auf Windows 10 Version 1511 hatten einige User das Problem, dass die Netzwerkverbindung und damit auch das Internet nicht mehr richtig funktionierte. Da das Problem offensichtlich vereinzelt immer noch existiert, nachfolgend ein kleiner Troubleshooting-Guide.

Problembeschreibung

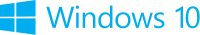

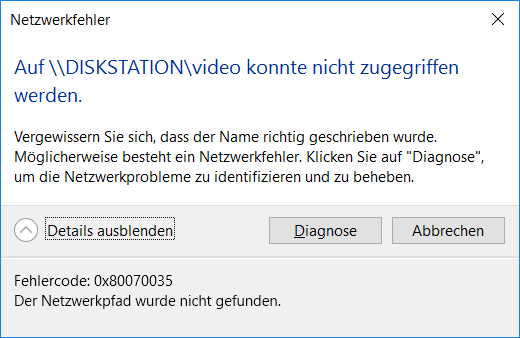

Vor wenigen Tagen konnte ich dasselbe Problem auf einer Test-VM mit Windows 10 feststellen. Von heute auf morgen bekam ich beim Versuch eines Netzwerkzugriffs folgenden Fehler:

Fehlercode 0x80070035

Der Netzwerkpfad wurde nicht gefunden.

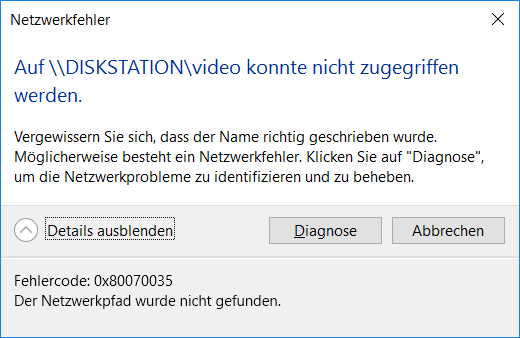

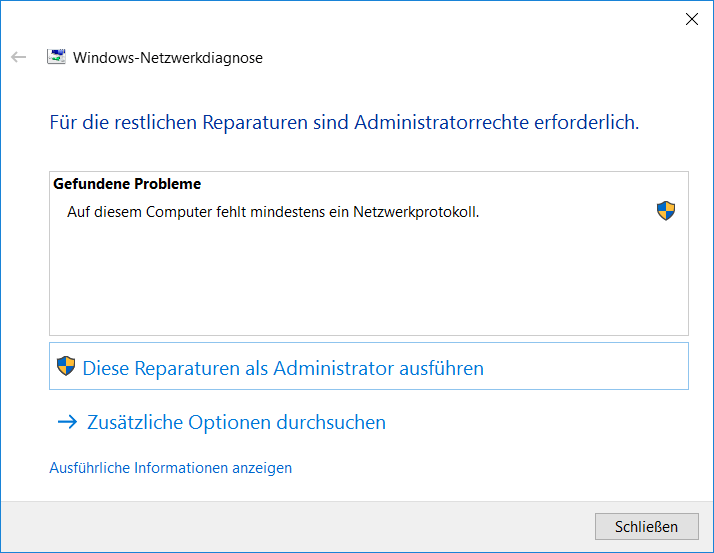

Also habe ich die Diagnose geöffnet, welche auch direkt ein Problem gefunden hat:

Auf diesem Computer fehlt mindestens ein Netzwerkprotokoll.

Automatische Reparatur hilft nur manchmal

Anschließend habe ich wie empfohlen die Reparatur ausgeführt. Damit ließ sich der Fehler beheben und das Netzwerk funktionierte wieder ohne Probleme. Am nächsten Tag tauchte der Fehler erneut auf und die Reparatur konnte dieses Mal keine Abhilfe schaffen. Eine kurze Internetrecherche zeigte schnell auf, dass viele User mit diesem Problem zu kämpfen hatten. Glücklicherweise existieren weitere Lösungsansätze.

Bug in Windows 10 Version 1511

Das Problem wurde durch einen Bug in Windows 10 Version 1511 verursacht, welcher laut Microsoft mit dem 2. kumulativen November-Update KB3120677 behoben worden sein sollte. Das scheint aber nicht für alle User zu gelten. In diesem Forenthread bei Microsoft wurde ein Workaround gepostet, der teilweise zu funktionieren scheint.

Netzwerk zurücksetzen

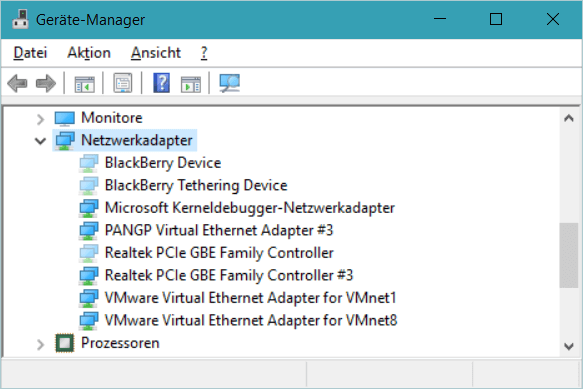

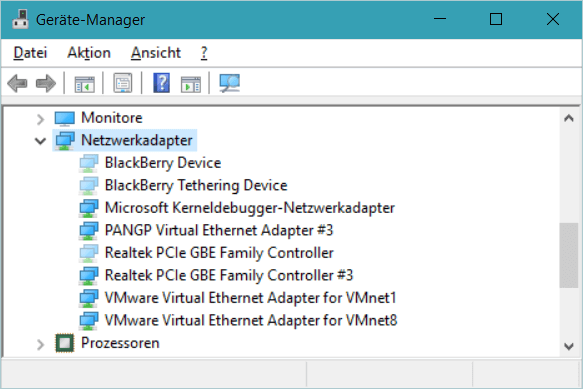

Dazu muss der Geräte-Manager geöffnet, dort im Menü auf “Ansicht” geklickt und die Option “Ausgeblendete Geräte anzeigen” aktiviert werden. Anschließend müsst ihr alle Netzwerkadapter löschen (Rechtsklick auf das Gerät und Option Deinstallieren auswählen) und dann das System neustarten.

Zusätzlich könnt ihr dann noch den TCP-IP-Stack des Netzwerkadapters zurücksetzen. Hierfür muss die Eingabeaufforderung mit Adminrechten gestartet werden. Dann den Befehl “netsh winsock reset” eingeben, mit der Eingabetaste bestätigen und den PC erneut durchstarten.

Sonstige Lösungsmöglichkeiten

Sollte das Netzwerk immer noch nicht funktionieren, solltet ihr weitere Dinge überprüfen.

Zuerst einmal sollten die Netzwerk- bzw. WLAN-Treiber auf die neueste Version aktualisiert werden. Ohne Internet ist das natürlich schwer, weshalb ihr die Treiber am besten mit einem anderen Gerät von der Herstellerseite herunterlädt und dann auf den problembehafteten PC überträgt.

Anschließend sollten die Firewall-Einstellungen von den diversen All-In-One-Security-Lösungen geprüft werden, sofern solche zum Einsatz kommen. Wer ganz sicher gehen möchte sollte diese komplett deinstallieren und anschließend auch das Lösch-Tool des Herstellers ausführen. Ebenso sollten Virenscanner entfernt werden, da diese oft eigene Filtertreiber mitbringen, welche das Problem verursachen könnten.

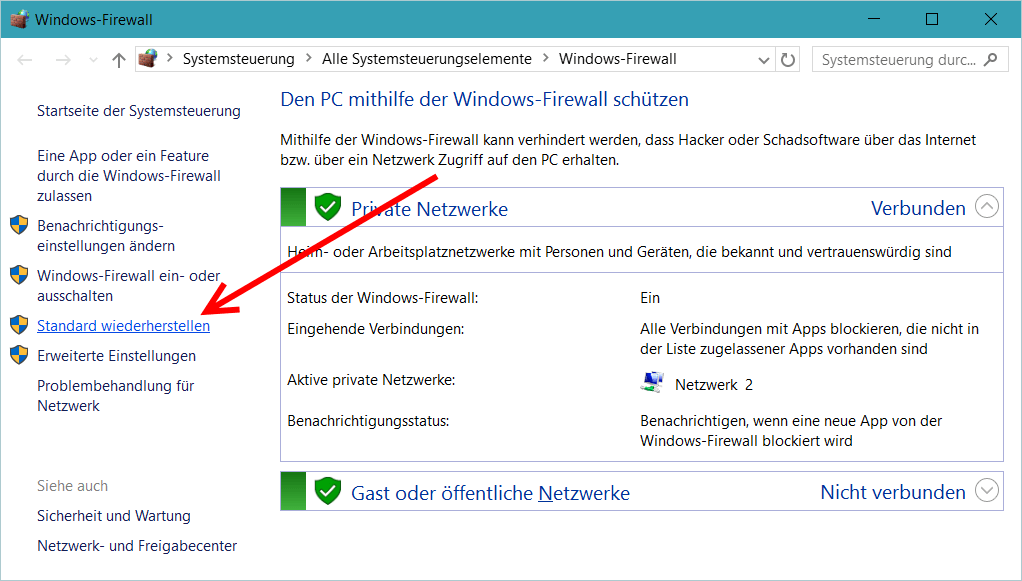

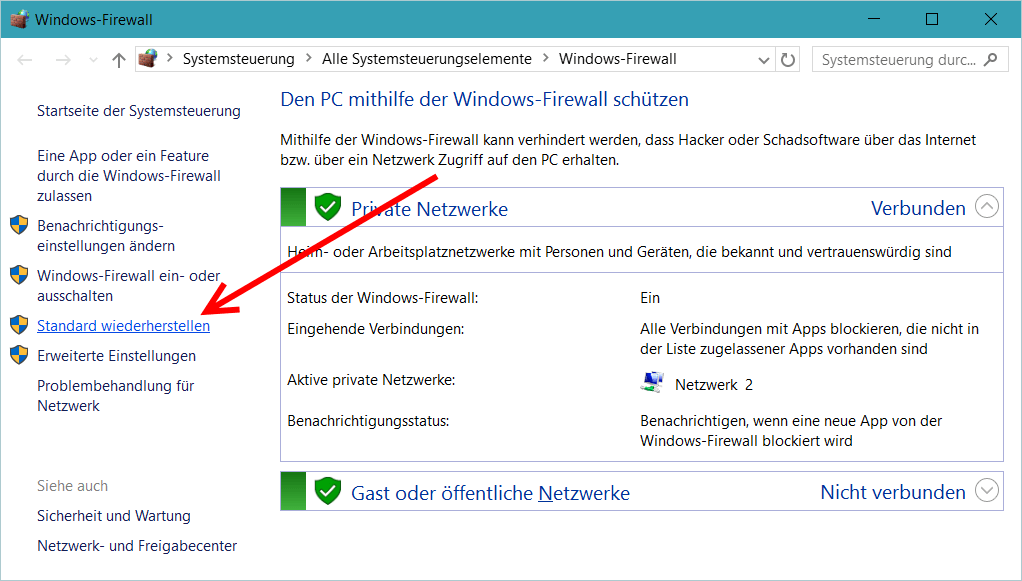

Wer die eingebaute Windows-10-Firewall einsetzt, sollte die Einstellungen zurücksetzen. Dazu einfach die Windows-Firewall öffnen und auf der linken Seite auf den Link “Standard wiederherstellen” klicken (siehe Screenshot). Die Änderungen werden nach einem Neustart wirksam.

Ich hoffe, dass euch der ein oder andere Tipp helfen und euer Problem damit behoben werden konnte.

Neueste Kommentare