In der Vergangenheit habe ich bereits zwei Artikel veröffentlicht, wie ihr VoIP-Telefongespräche mitschneiden und speichern könnt:

- FRITZ!Box – VoIP-Telefonate mitschneiden und anhören

- Wireshark: VoIP-Telefonate mitschneiden und anhören nach Beginn des Gesprächs

Da zu diesem Thema weiterhin Fragen kommen, dachte ich mir, euch eine neue Methode vorzustellen. Als Basis dient die in der Programmiersprache Python geschriebene Skriptsammlung fritzcap. Das Tool automatisiert den Vorgang des Paketmitschnitts und die anschließende Extraktion der VoIP-Telefonate. D.h. ihr müsst euch nicht mehr mit Wireshark herumschlagen. Wie der Name schon sagt setzt fritzcap eine FRITZ!Box mit mindestens FRITZ!OS 6.30 voraus. Aktuell wird nur der G.711-Codec unterstützt.

fritzcap installieren und einsetzen

- Zunächst muss der CallMonitor der FRITZ!Box aktiviert werden. Der integrierte Anrufmonitor ist standardmäßig deaktiviert und muss mit Hilfe eines angeschlossenen Telefons aktiviert werden. Dazu einfach #96*5* wählen und ein paar Sekunden warten. Der CallMonitor eurer FRITZ!Box ist jetzt via TCP-Port 1012 erreichbar. Das Ausschalten funktioniert analog mit #96*4*.

- Zweitens benötigt ihr ein installiertes Python, damit das Skript ausgeführt werden kann. fritzcap setzt Python in Version 2.6 oder höher voraus. Ich habe das Skript mit Python 2.7.14 getestet. Python 3.x scheint aktuell noch nicht zu funktionieren. Einfach downloaden und installieren, das wars schon. Hier könnt ihr Python für Windows herunterladen: https://www.python.org/downloads/windows/

- Die dritte Voraussetzung ist fritzcap selbst, welches ihr bei Github erhaltet. Hier findet ihr immer die neueste Version zum Download: https://github.com/jpluimers/fritzcap/archive/master.zip

- Nach dem Download müsst ihr die Skriptsammlung entpacken. Ich habe sie zum Testen auf den Desktop gelegt.

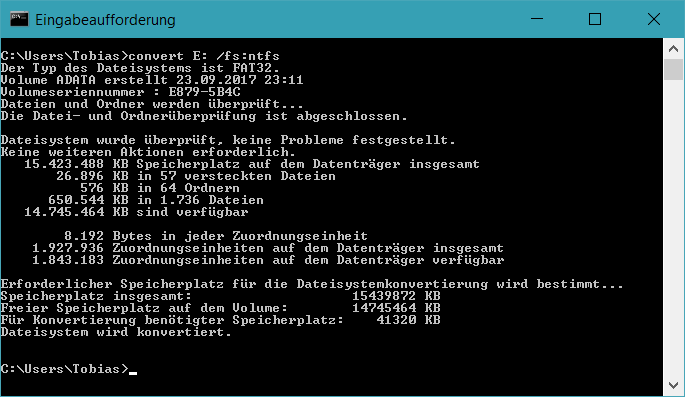

- Anschließend eine Eingabeaufforderung (“cmd.exe”) öffnen und in den Skriptordner navigieren.

- Mit diesem Befehl wird fritzcap im Monitor-Modus gestartet. fritzcap erkennt über den CallMonitor, wann ein Telefonat geführt wird und startet bzw. stoppt die Aufzeichnung automatisch. Anschließend wird das Gespräch aus dem Paketmitschnitt extrahiert und in einer WAV-Datei gespeichert.

fritzcap.py --capture_files --decode_files --monitor_calls --box_name 192.168.178.1 --password PASSWORT - Dieser Befehl startet die Aufzeichnung und Dekodierung eines VoIP-Telefonats von Hand. Die Dateien werden in ein dynamisch erzeugtes Verzeichnis abgelegt. Die Aufzeichnung wird mit STRG+C beendet.

fritzcap.py --capture_files --decode_files --cap_folder "captures/%(tcaps.Y-m-d/HMS)" --box_name 192.168.178.1 --password PASSWORT

fritzcap kann noch einiges mehr. Eine komplette Übersicht aller Funktionen bekommt ihr über die eingebaute Hilfe-Funktion:

fritzcap.py --help

Neueste Kommentare