Vor etwas über einem Jahr hatte ich den Dreame Bot Z10 Pro hier im Test. Der Dreame war mein erster Saugroboter und hat mir sehr gut gefallen. Mittlerweile habe ich einige weitere Saugroboter getestet und daher kenne ich mich gut mit dem Thema aus. Ich möchte euch zeigen, auf was es beim Kauf ankommt und was man beachten muss.

Bedauerlicherweise muss man ein wenig Zeit in die Recherche über einen Saugroboter stecken, da viele Anbieter nicht alle nötigen Eigenschaften eines Saugroboter angeben. Auf Saugroboter-Seiten wie Haushaltsautomatisierung wird man allerdings schnell fündig. Auf diese Details sollte man bei dem Kauf eines Saugroboters achten:

- Navigationsart

- Saugleistung

- Steuerung

- Akkulaufzeit

- Reinigungsfläche

- Maße des Saugroboters

- Wischfunktion

- Absaugstation

Im folgenden werde ich auf jeden der genannten Punkte kurz eingehen und erklären, was die wichtigsten Kriterien sind.

Die Navigationsart

Der erste Blick bei dem angucken eines Saugroboters sollte auf die Navigation gehen. In 90% der Fälle ist eine dieser drei Navigationsarten in dem Saugroboter verbaut.

- Lasernavigation

- Gyroskop Navigation

- Chaosprinzip

Die Navigation eines Saugroboters ist verantwortlich für die maximale Reinigungsfläche und die Qualität des Reinigungsergebnis. Wenn der Saugroboter nur mit dem Chaosprinzip navigiert ist es also sehr wahrscheinlich, dass Stellen bei der Reinigung ausgelassen werden.

Wenn der Saugroboter hingegen über die Lasertechnologie verfügt, kann der Saugroboter schon bei der ersten Reinigung eine digitale Karte der ganzen Wohnung erstellen.

Die Saugleistung

Die Saugleistung wird in Pa(Pascal) gemessen und gibt kurzgesagt an, mit wieviel Kraft der Saugroboter saugt. Wichtig ist die Saugkraft vor allem für die Reinigung von Teppichen, weil diese bei einer zu niedrigen Saugkraft nicht sauber werden.

Wenn man ganz sicher gewährleisten möchte, dass der Teppich vollkommen gereinigt wird ist alles ab 2000 Pa ein guter Richtwert.

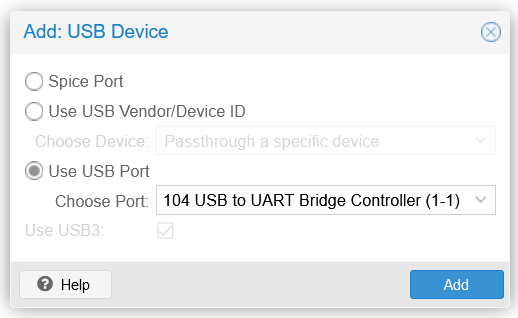

Die Steuerung

Saugroboter sind entweder manuell, per Fernbedienung oder mit einer App steuerbar. Am nützlichsten ist die Steuerung via Smartphone App, da es dort die meisten Einstellungsmöglichkeiten gibt.

Es gibt auch Saugroboter, welche über alle der genannten Steuerungsmethoden verfügen. Diese empfehle ich vor allem für Anfänger, da man so erstmal langsam starten, und sich dann im Laufe der Zeit mit Fernbedienung und App steigern kann.

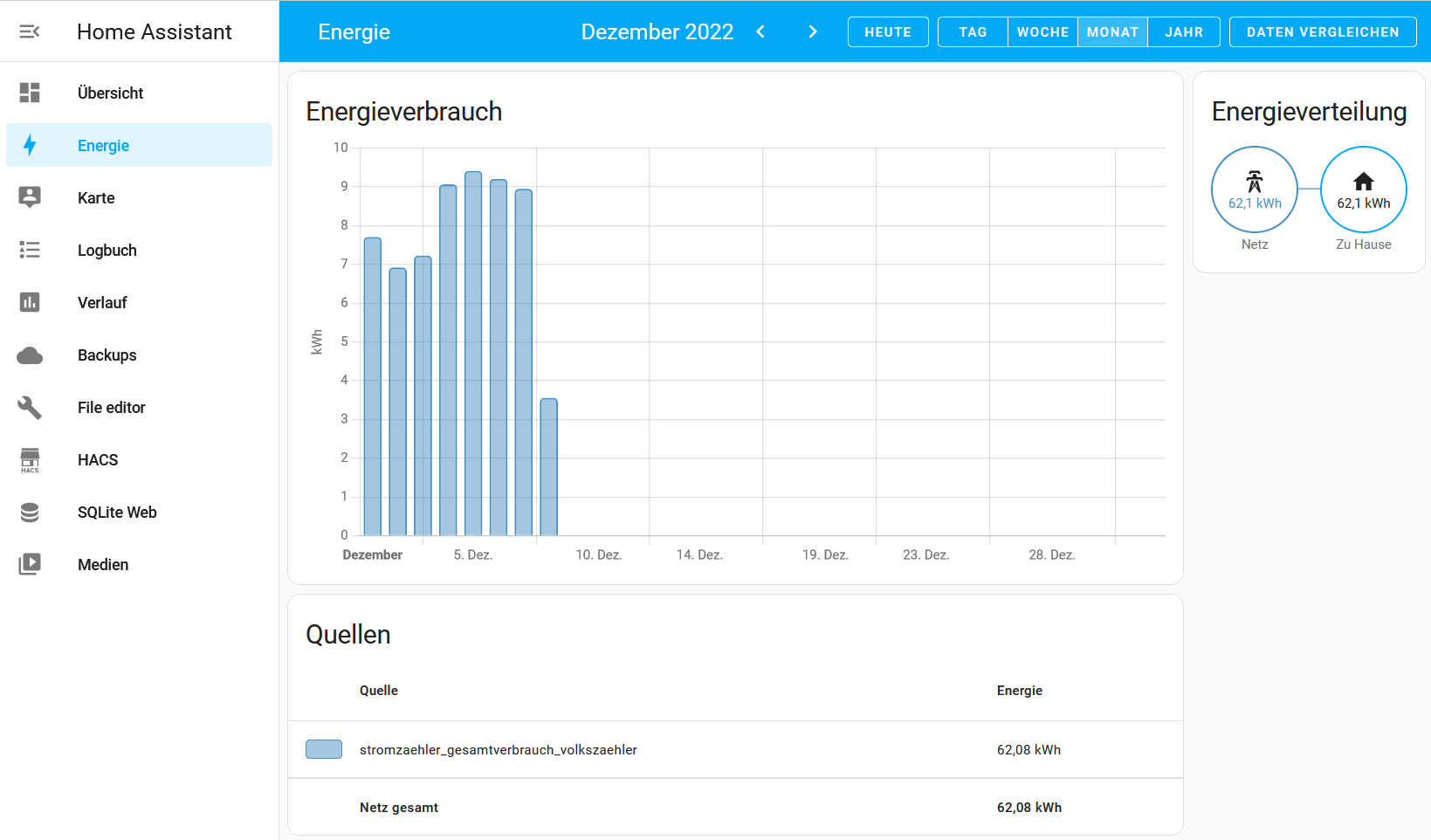

Die Akkulaufzeit/Reinigungsfläche

Zwar spielen Navigation und Saugleistung auch eine wichtige Rolle wenn es um die maximale Reinigungsfläche geht, der wichtigste Indikator ist aber die Akkulaufzeit.

Grundsätzlich lässt sich sagen: Je höher die Akkulaufzeit, desto höher die Reinigungsfläche. Ein logisches Beispiel wären zum Beispiel der Roborock S7 MaxV mit einer Akkulaufzeit von 180 Minuten und einer maximalen Reinigungsfläche von 300m² und der Roborock S5 Max mit einer Akkulaufzeit von 120 Minuten und einer maximalen Reinigungsfläche von 200m².

Die Maße

Länge und Breite eines Saugroboters sind ausgenommen vom optischen Aspekt nicht so wichtig, Höhe und Gewicht im Gegenteil schon.

Die Höhe des Saugroboters ist wichtig, um zu wissen ob der Saugroboter unter alle Möbel kommt. Leider haben Saugroboter mit Lasernavigation einen Laserturm verbaut, welcher sie um ca. 2 cm höher macht.

Das Gewicht eines Saugroboters ist nur entscheidend, falls der Saugroboter eine Wischfunktion hat. In diesem Fall wird ein möglichst hohes Gewicht benötigt, um den größtmöglichen Druck auf den Boden auszuüben.

Wischfunktion und Absaugstation

Saugroboter funktionieren definitiv auch ohne eine Wischfunktion oder eine Absaugstation. Diese beiden sind jedoch trotzdem Features, welche den Saugroboter nochmals verbessern. Allerdings steigern sie auch extrem den Preis.

Was ist die Wischfunktion ? Durch eine Wischfunktion wird der reine Saugroboter zum Saug-/Wischroboter und kann ebenfalls wischen. Um dieses zu ermöglichen ist ebenfalls ein Wassertank verbaut, welcher das Wischtuch mit Wasser versorgt.

Was ist eine Absaugstation ? Um das nervige Staubbehälterentleeren nicht nach jeder Reinigung selbst machen zu müssen, kauft man einen Saugroboter mit Absaugstation. Dieser fährt dann nach jeder Reinigung in die Absaugstation und entleert dort automatisch seinen Staubbeutel. Die Absaugstation muss dann nur alle 4-6 Wochen Entleert werden.

Fazit

Sich ohne einen konkreten Plan einen Saugroboter zu kaufen ist häufig eine schlechte Entscheidung. Diese Kaufberatung bietet jedoch eine gute Grundlage und nachdem Lesen kann man ruhigen Gewissens auf die Suche nach einem geeigneten Saugroboter gehen.

Neueste Kommentare