Poster sind mehr als nur dekorative Elemente; sie sind kraftvolle Werkzeuge der Kommunikation. Besonders in der Wissenschaft haben sie die Fähigkeit, komplexe Konzepte auf eine verständliche und ansprechende Weise zu vermitteln. Gut gestaltete Poster können dazu beitragen, schwierige Themen wie Künstliche Intelligenz (KI) und Naturkatastrophen für die breite Öffentlichkeit zugänglich zu machen. Ein gut platziertes Poster kann mehr bewirken als ein langer Text oder eine detaillierte Präsentation.

Poster sind mehr als nur dekorative Elemente; sie sind kraftvolle Werkzeuge der Kommunikation. Besonders in der Wissenschaft haben sie die Fähigkeit, komplexe Konzepte auf eine verständliche und ansprechende Weise zu vermitteln. Gut gestaltete Poster können dazu beitragen, schwierige Themen wie Künstliche Intelligenz (KI) und Naturkatastrophen für die breite Öffentlichkeit zugänglich zu machen. Ein gut platziertes Poster kann mehr bewirken als ein langer Text oder eine detaillierte Präsentation.

Doch warum sind Poster so effektiv? Die Antwort liegt in ihrer visuellen Natur. Menschen nehmen Informationen oft besser auf, wenn sie visuell präsentiert werden. Ein eindrucksvolles Poster kann die Aufmerksamkeit auf sich ziehen und dazu führen, dass sich die Betrachter intensiver mit dem Thema auseinandersetzen. Kann ein Poster wirklich die Art und Weise verändern, wie wir Wissenschaft wahrnehmen?

Die Rolle von Design in der Wissenschaftskommunikation

Design spielt eine entscheidende Rolle in der Wissenschaftskommunikation. Es geht nicht nur darum, Informationen zu präsentieren, sondern sie auf eine Weise zu gestalten, die das Verständnis erleichtert. Ein gut gestaltetes Poster kann komplexe Daten und Ideen in eine klare, leicht verständliche Form bringen. Farben, Formen und Layout sind dabei ebenso wichtig wie der Inhalt selbst.

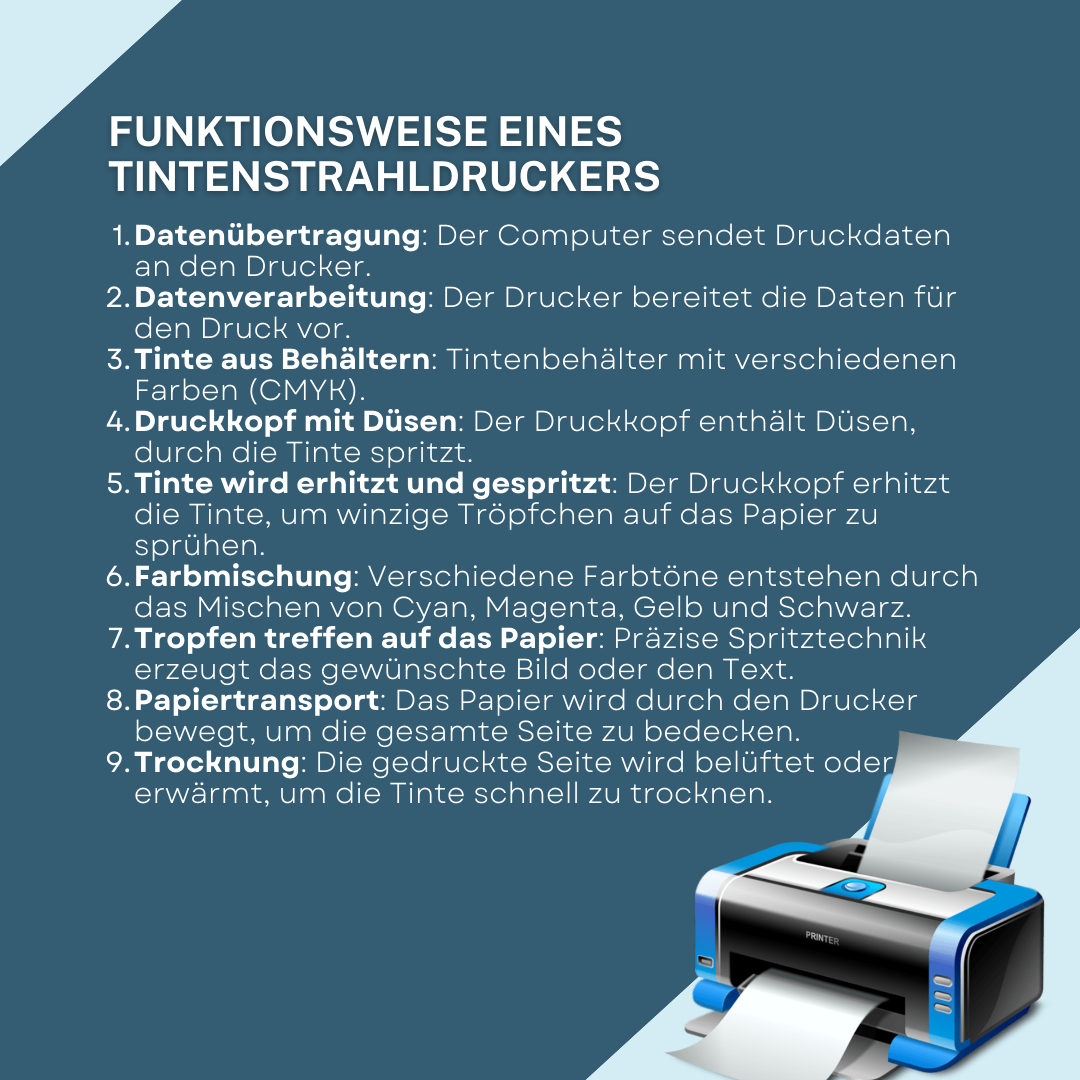

Ein gutes Beispiel hierfür ist die Verwendung von Infografiken. Diese visuellen Darstellungen können große Datenmengen auf eine Weise zusammenfassen, die leicht zu erfassen ist. Diagramme, Grafiken und Symbole können dazu beitragen, abstrakte Konzepte greifbarer zu machen. Ein durchdachtes Design kann den Unterschied ausmachen zwischen einem Poster, das ignoriert wird, und einem, das die Aufmerksamkeit fesselt und zum Nachdenken anregt.

Künstliche Intelligenz: Komplexität visualisieren

Künstliche Intelligenz ist ein Bereich, der oft als schwer verständlich gilt. Die Konzepte sind abstrakt und die technischen Details können überwältigend sein. Hier kommen Poster ins Spiel. Durch die visuelle Darstellung von Algorithmen, Datenflüssen und Anwendungsbeispielen können Poster dazu beitragen, diese Komplexität zu reduzieren.

Ein Beispiel ist die Darstellung neuronaler Netze. Ein Poster kann die Struktur und Funktionsweise eines neuronalen Netzes auf eine Weise visualisieren, die für Laien verständlich ist. Diagramme, die die verschiedenen Schichten eines Netzes zeigen, oder Flussdiagramme, die den Weg der Daten durch das Netz nachzeichnen, können das Verständnis erheblich erleichtern. Die Herausforderung besteht darin, technische Präzision mit visueller Klarheit zu verbinden.

Ein weiteres Beispiel ist die Erklärung von maschinellem Lernen. Poster können die verschiedenen Schritte des Lernprozesses darstellen, von der Datensammlung über die Modellbildung bis hin zur Validierung. Solche visuellen Hilfsmittel können dazu beitragen, die oft abstrakten und komplexen Ideen der KI für ein allgemeines Publikum zugänglich zu machen.

Naturkatastrophen: Daten zugänglich machen

Naturkatastrophen sind ein weiteres Thema, bei dem Poster eine wichtige Rolle spielen können. Die Visualisierung von Daten über Erdbeben, Überschwemmungen oder Hurrikane kann dazu beitragen, das Bewusstsein und die Bereitschaft der Öffentlichkeit zu erhöhen. Ein gut gestaltetes Poster kann zeigen, wie häufig bestimmte Katastrophen auftreten, welche Gebiete am stärksten betroffen sind und welche Maßnahmen zur Schadensminderung ergriffen werden können.

Ein Beispiel ist die Darstellung von Erdbebendaten. Ein Poster kann eine Karte mit den Epizentren vergangener Erdbeben zeigen, kombiniert mit Informationen über die Stärke und Auswirkungen der Beben. Solche visuellen Darstellungen können dazu beitragen, das Verständnis für die Risiken zu erhöhen und die Notwendigkeit von Vorsorgemaßnahmen zu verdeutlichen.

Ein weiteres Beispiel ist die Visualisierung von Überschwemmungsrisiken. Poster können Karten mit Hochwassergebieten zeigen, kombiniert mit Daten über Niederschlagsmengen und Wasserstände. Diese Informationen können dazu beitragen, die Öffentlichkeit für die Gefahren von Überschwemmungen zu sensibilisieren und die Bereitschaft zur Evakuierung im Ernstfall zu erhöhen.

Neueste Kommentare