Der Raspberry Pi ist wohl der bekannteste und auch beliebteste Einplatinencomputer weltweit. Im Smart Home kommt er oft zum Einsatz, da er für fast alle Projekte genügend Leistung liefert und gleichzeitig einen geringen Stromverbrauch aufweist. In diesem Artikel möchte ich euch zeigen, wie ihr den Raspberry Pi mit einer Basisinstallation bzw. -konfiguration in Betrieb nehmen könnt. Darauf aufbauend lassen sich viele spannende Projekte (unbound, Pi-hole, EDOMI, openHAB, ioBroker, usw.) mit dem kleinen Computer realisieren.

Hardware

Zur Grundausstattung, damit der Raspi in Betrieb genommen werden kann, gehören neben dem Raspberry Pi ein passendes Netzteil und eine Speicherkarte. Ein Bildschirm und eine Tastatur sind im Normalfall nicht notwendig, dazu aber später mehr. Meine Hardwarekomponenten sehen beispielsweise folgendermaßen aus:

- Raspberry Pi 3B+

- Offizielles Micro USB Netzteil 2,5A/5V

- SanDisk Ultra 32GB microSDHC Speicherkarte oder Samsung EVO Plus Micro SDHC 32GB Speicherkarte

- optional: offizielles Gehäuse für Raspberry Pi 3 (Himbeer/weiß)

Als Alternative zum offiziellen Micro-USB-Netzteil kann selbstverständlich auch ein anderes Netzteil mit 2,5A/5V verwendet werden. Allerdings möchte ich erwähnen, dass es bei USB-Netzteilen bzw. Handyladegeräten teilweise zu Problemen kommt, Stichwort Undervolt-Icon. Das hängt damit zusammen, dass viele Netzteile eine Spannung von 4,9V oder genau 5V am Micro-USB-Stecker liefern. Durch die Bauelemente zur Spannungsregelung auf dem Raspberry Pi führt das aber dazu, dass beim Raspi lediglich 4,7 – 4,8V ankommen, was zu wenig ist. Das offizielle Netzteil liefert am Ausgang 5,1V, wodurch beim Raspi ausreichende 4,9A anliegen. Wer seinen Raspberry Pi 3B+ via PoE betreiben möchte, kann sich den offiziellen PoE-HAT ansehen.

Beim Speicher solltet ihr darauf achten, dass die microSD-Karte den Standard UHS-I unterstützt, sonst bremst ihr euren Pi unnötig aus. Schnellere Karten sind aber auch nicht sinnvoll, da der Minicomputer davon nicht profitiert. Der Speicherplatz sollte mindestens 8 GByte betragen. Bei den aktuellen Preisen, bei denen selbst 32 GByte unter 10 Euro inklusive Versand erhältlich sind, setze ich aber auf mindestens 32 GByte.

Software

Update 06.11.2019: Artikel auf Raspbian Buster angepasst.

Die empfohlene Linux-Distribution für den Raspberry Pi ist Raspberry Pi OS (früher Raspbian). Die aktuelle Version basiert auf Debian 10 Stable (Buster), hat aber einige Anpassungen für den Minicomputer an Bord. Das ist auch der Grund, warum ihr das Betriebssystem immer direkt bei der Raspberry Pi Foundation herunterladen solltet. Raspberry Pi OS ist in drei Varianten erhältlich:

- Raspberry Pi OS with desktop and recommended software

- Raspberry Pi OS with desktop

- Raspberry Pi OS Lite

Für viele Projekte genügt das aufs Nötigste reduzierte Raspberry Pi OS Lite. Sofern möglich bevorzuge ich immer die Lite-Variante.

Installation

Die Vorstellung des Tools und eine Schritt-für-Schritt-Anleitung mit Screenshots findet ihr hier: Raspberry Pi – Installation mit Raspberr Pi Imager

Die Installation von Raspberry Pi OS auf die microSD-Karte kann mit verschiedenen Methoden durchgeführt werden. Anfänger können auf NOOBS (New Out Of the Box Software) zurückgreifen, welches das gewünschte Betriebssystem vollautomatisch herunterlädt und auf die microSD-Karte packt. Nichtsdestotrotz empfehle ich den “manuellen” Weg, der nicht viel mehr Aufwand bedeutet.

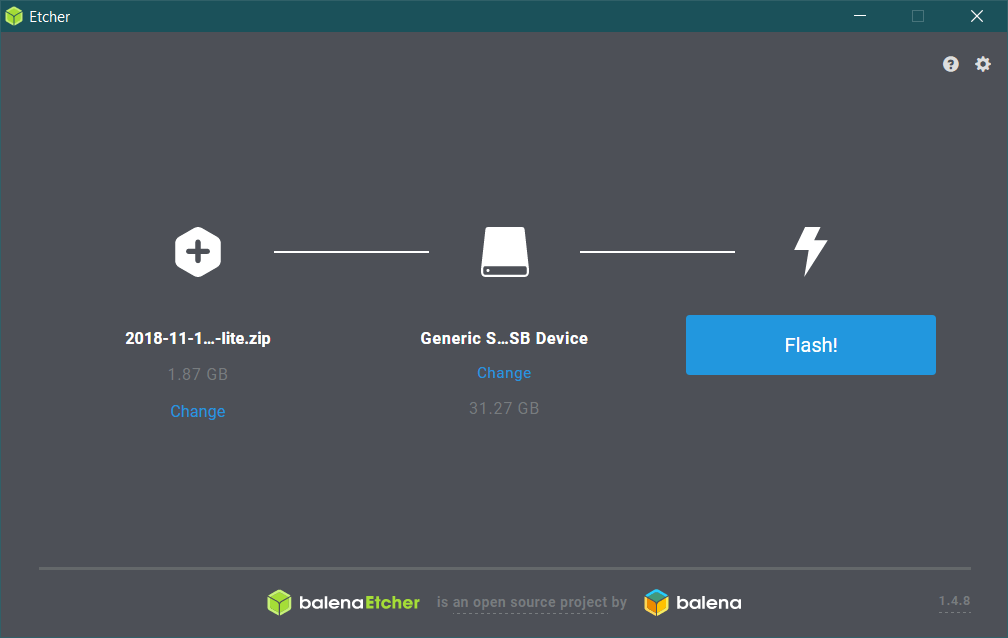

Nach dem Herunterladen der gewünschten Raspberry Pi OS-Version, kann diese unter Windows, Linux oder macOS mit dem Tool Etcher auf die microSD-Karte installiert werden. Das Ganze geht schnell und ist quasi selbsterklärend. Etcher starten, das Raspberry Pi OS -Image- bzw. -ZIP auswählen, anschließend die microSD-Karte angeben und zum Abschuss auf den Button “Flash!” klicken.

Alternativ existieren noch weitere Möglichkeiten, die in den offiziellen Anleitungen der Raspberry Pi Foundation beschrieben sind:

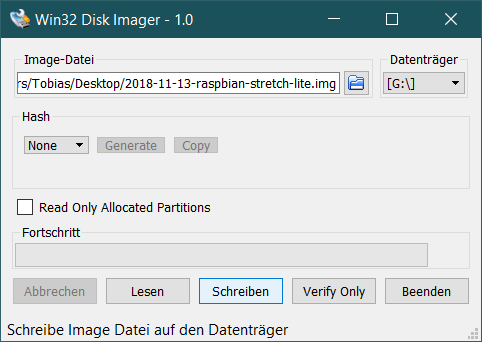

Unter Linux und macOS können die Boardmittel genutzt werden. Unter Windows existiert mit dem Tool Win32 Disk Imager eine Alternative zu Etcher, die aber fast identisch funktioniert. Nachdem die Image-Datei und die microSD-Karte als Ziel-Laufwerk angegeben wurden, kann Raspberry Pi OS mit einem Klick auf die microSD-Karte geschrieben werden.

Einrichtung / Grundkonfiguration

Nachdem Raspberry Pi OS auf der microSD-Karte installiert wurde, müsst ihr dort auf die Partition “/boot” zugreifen. Unter Windows wird die Boot-Partition als separates Laufwerk angezeigt. Direkt darunter solltet ihr eine neue Datei mit dem Namen “ssh” anlegen. Dies ist notwendig, damit ihr via SSH auf euren Raspberry Pi zugreifen könnt. Das Vorhandensein einer Tastatur und eines Bildschirms ist nicht notwendig.

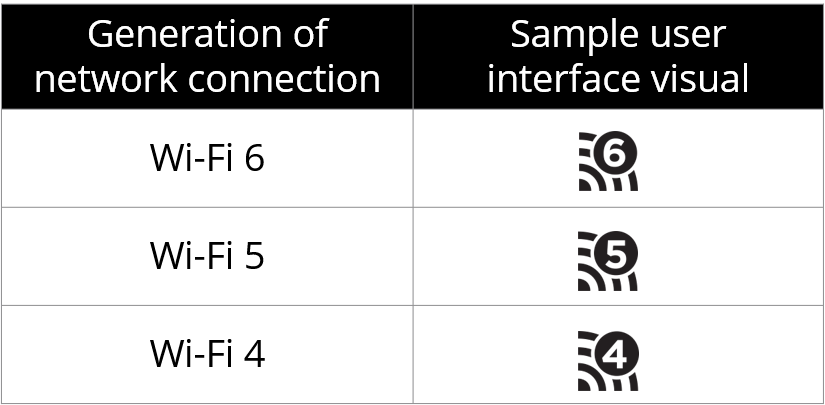

Grundsätzlich solltet ihr das Gerät wenn möglich via LAN verbinden. Diese Variante ist stabiler als WLAN und bringt niedrigere Latenzzeiten als zusätzlichen Bonus mit. Falls ihr kein LAN nutzen könnt oder einen Raspberry Zero W ohne LAN-Anschluss habt, müsst ihr auf der Boot-Partition noch eine zweite Datei namens “wpa_supplicant.conf” erstellen. Anschließend folgenden Inhalt in die Datei einfügen. Vergesst nicht die SSID und das WLAN-Passwort anzupassen.

ctrl_interface=DIR=/var/run/wpa_supplicant GROUP=netdev

update_config=1

country=DE

network={

ssid="<SSID Ihres WLAN>"

psk="<WLAN-Passwort>"

key_mgmt=WPA-PSK

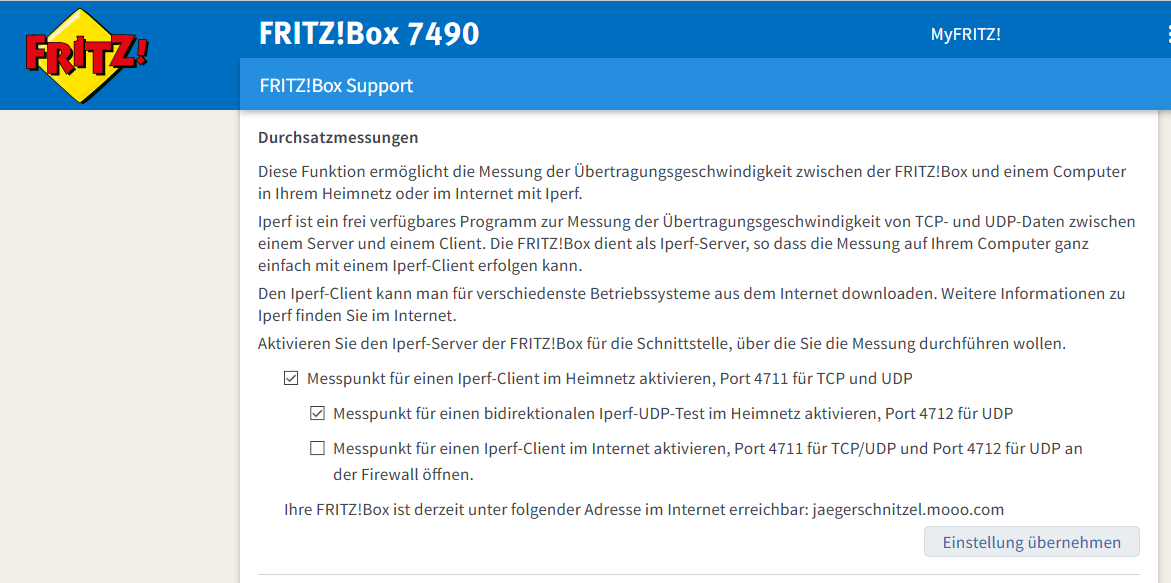

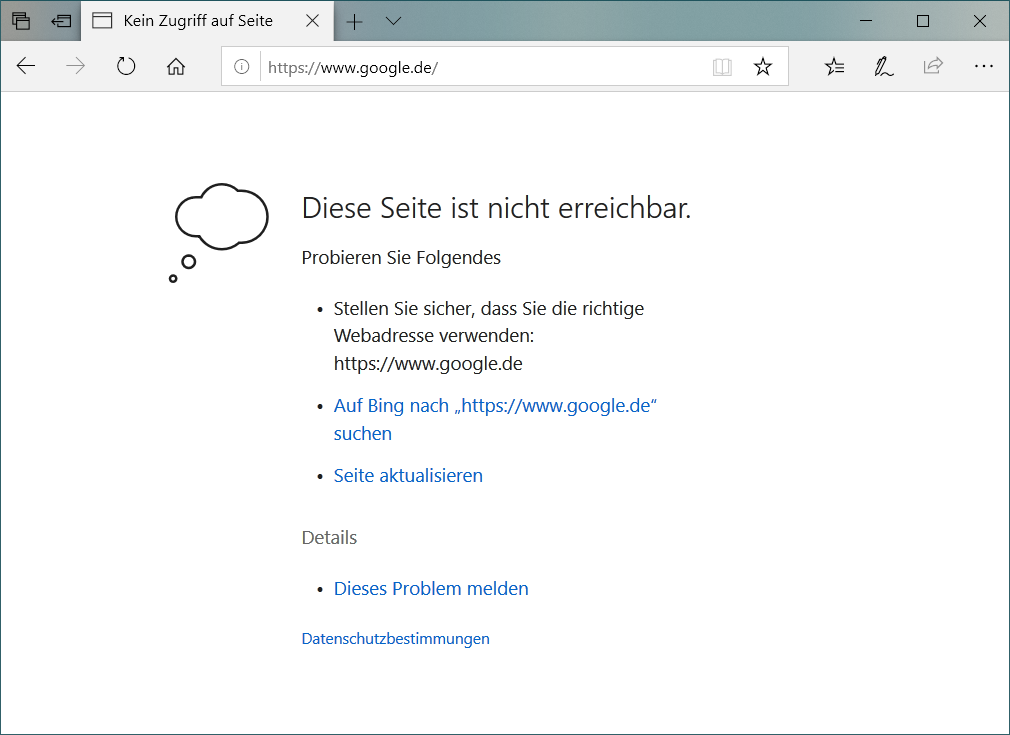

}Im nächsten Schritt steckt ihr eure microSD-Karte in den Raspberry Pi. Anschließend verbindet ihr euren Pi mit dem Netzwerk (bei LAN) und schließt die Stromversorgung an. Innerhalb einer Minute ist der Minicomputer betriebsbereit und sollte via DHCP eine IP-Adresse bekommen haben, sofern in eurem Netzwerk ein DHCP-Server läuft (üblicherweise euer Internet-Router). Dort könnt ihr die vergebene IP einsehen. Bei einer FRITZ!Box findet ihr die benötigte Information unter “Heimnetz –> Netzwerk”. Darüber hinaus sollte das Gerät auch über den Hostnamen “raspberrypi” erreichbar sein.

Jetzt kann die erste Verbindung zum Raspberry Pi via SSH aufgebaut werden. Unter Windows könnt ihr neben PuTTY auch KiTTY oder unter Windows 10 sogar die PowerShell nutzen. Bei Linux oder macOS einfach eine Konsole öffnen und den Befehl “ssh pi@IP-Adresse” verwenden. Die Standard-Zugangsdaten lauten User “pi” und Passwort “raspberry“.

Als Erstes ändert Ihr direkt das Standard-Passwort mit dem Befehl:

passwdDaraufhin werden das Betriebssystem und die Pakete auf den aktuellen Stand gebracht. Das kann bis zu einer Viertelstunde dauern.

sudo apt update

sudo apt upgrade

sudo rpi-update

sudo apt dist-upgradeDanach ist euer Raspberry Pi auf dem neuesten Stand und betriebsbereit.

Jetzt könnt ihr mit folgendem Befehl die Grundkonfiguration starten:

sudo raspi-configDort lassen sich unter anderem der Hostname, die Sprache, das Tastaturlayout oder die Zeitzone anpassen. Ebenso kann hier das Dateisystem auf die gesamte Größe der SD-Karte ausgedehnt werden.

Dennoch möchte ich euch nachfolgend noch ein paar weitere nützliche Konfigurationen vorstellen.

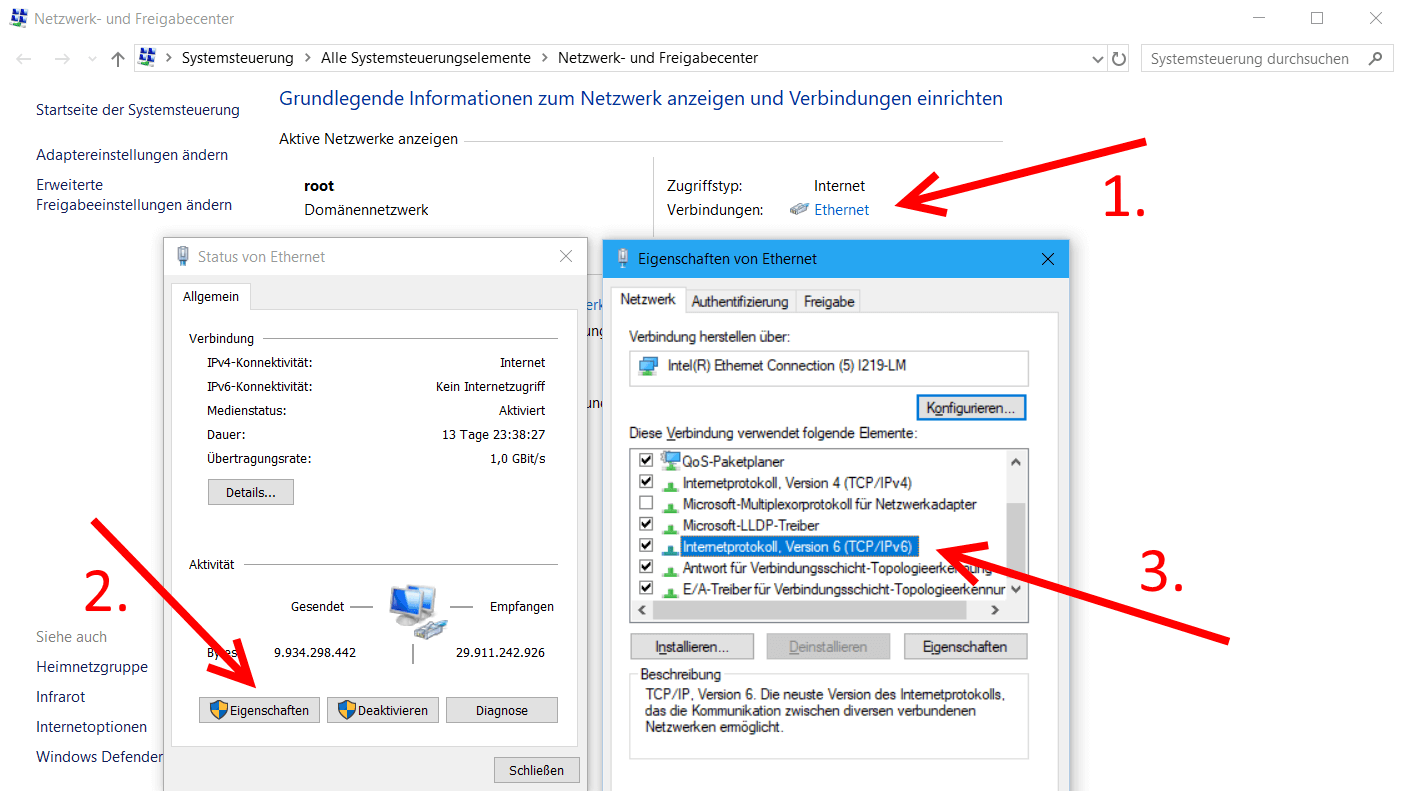

Statische IPv4-Adresse definieren

In Raspberry Pi OS wird empfohlen, eine IPv4-Konfiguration über den DHCP Client Daemon (DHCPCD) vorzunehmen. Auch wenn der Dienst “dhcpcd” standardmäßig aktiv sein sollte, überprüfen wir zunächst, ob “dhcpcd” läuft:

systemctl status dhcpcdDer Befehl sollte “dhcpcd” als installiert und aktiv zurückmelden. Anschließend die Datei “/etc/dhcpcd.conf” öffnen:

sudo nano /etc/dhcpcd.confWeiter unten in der Datei befindet sich bereits eine beispielhafte Konfiguration für eine statische IP. Dort müsst ihr bei den folgenden vier Zeilen das “‘#” entfernen und die IP-Daten anpassen. Achtet dabei darauf, dass ihr keine IP-Adresse verwendet, die sich im Pool des DHCP-Servers befindet.

interface eth0

static ip_address=192.168.178.100/24

static routers=192.168.178.1

static domain_name_servers=192.168.178.1 8.8.8.8Nachdem die Änderungen vorgenommen wurden, kann die Datei mit STRG + O gespeichert und mit STRG + X geschlossen werden.

Zum Schluss müssen die Änderungen noch angewandt werden. Da wir via SSH auf den Pi verbunden sind, ist die beste Variante einfach einen Neustart durchzuführen.

sudo rebootShell-Konfigurationen

Zum bequemeren Arbeiten können in der “.bashrc” noch weitere Aliase aktiviert werden.

nano ~/.bashrcFolgende drei Aliase sind bereits vorhanden und müssen lediglich auskommentiert werden:

# some more ls aliases

alias ll='ls -l'

alias la='ls -A'

alias l='ls -CF'Des Weiteren arbeite ich gerne mit “vim”. Da der Texteditor standardmäßig nicht vorhanden ist, muss dieser nachinstalliert werden:

sudo apt install vimAnschließend aktiviere ich das Syntax-Highlighting und die Unterstützung für dunklen Hintergrund:

sudo nano /etc/vim/vimrcDort bei folgenden zwei Optionen das ” entfernen:

" Vim5 and later versions support syntax highlighting. Uncommenting the next

" line enables syntax highlighting by default.

syntax on

" If using a dark background within the editing area and syntax highlighting

" turn on this option as well

set background=darkAußerdem ist standardmäßig der “visual mode” aktiviert, welchen ich überhaupt nicht brauchen kann. Dieser kann mit den folgenden zwei Zeilen deaktiviert werden:

set mouse-=a " Disable mouse usage (all modes)

set term=builtin_ansi

Stromverbrauch verringern

In meinem Artikel “Raspberry Pi – Ein Blick auf den Stromverbrauch” habe ich den Stromverbrauch genauer unter die Lupe genommen. Außerdem habe ich dort einige Tipps aufgeführt, wie ihr den Stromverbrauch verringern könnt.

Neueste Kommentare