In der Zwischenzeit gibt es viele neue Informationen über die gestern berichtete Sicherheitslücke in Intel-CPUs. Demnach handelt es sich insgesamt um zwei Sicherheitslücken mit insgesamt drei Angriffsvektoren, wovon eine Lücke auch alle anderen CPU-Hersteller betrifft. Dadurch verschärft sich die ganze Situation enorm, denn neben x86-Plattformen sind damit auch Smartphones, Tablets und viele weitere Geräte und Betriebssysteme betroffen.

Google hat im Project Zero Blog detaillierte Informationen zu den Sicherheitslücken veröffentlicht. Die zwei Lücken hängen eng zusammen und wurden auf den Namen Meltdown und Spectre getauft, wobei es bei Spectre zwei Angriffsvektoren gibt. Des Weiteren wurde vor wenigen Stunden eine Webseite mit genauen Beschreibungen und umfangreicher Dokumentation zu den Problemen online gestellt: https://meltdownattack.com

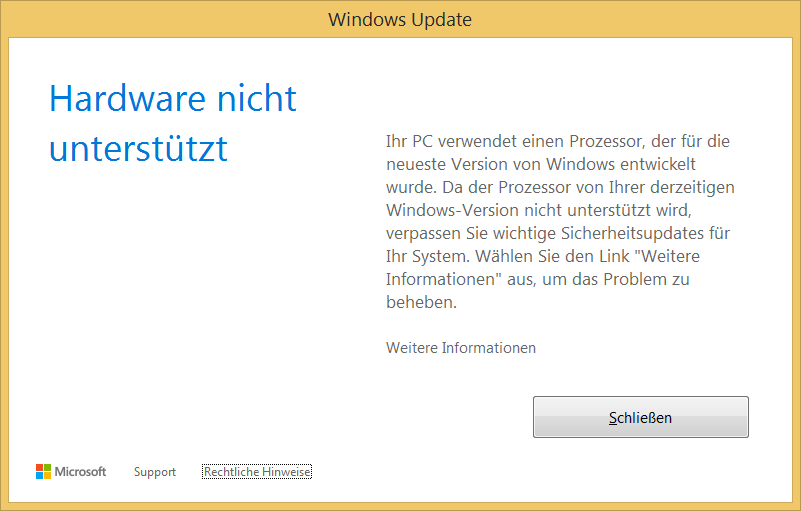

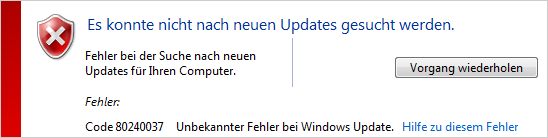

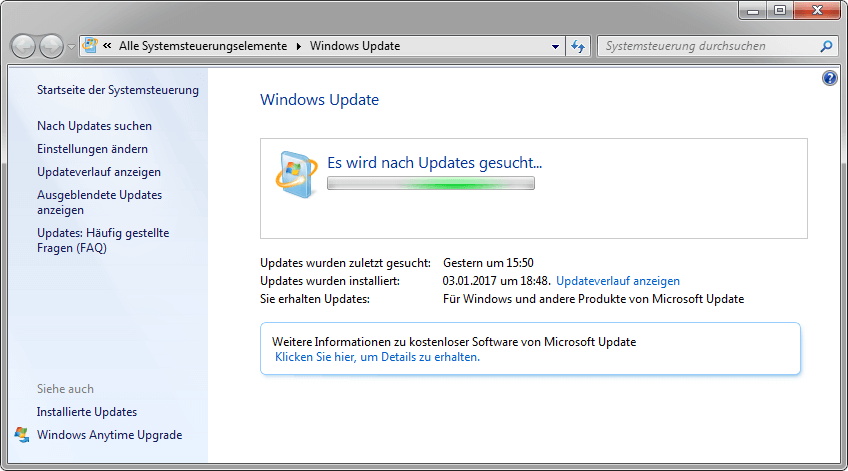

Meltdown betrifft nach jetzigem Kenntnisstand nur Intel-CPUs. Laut Google sollen mit Ausnahme von Itanium und vor 2013 produzierte Atom-CPUs alle ausgelieferten CPUs seit 1995 betroffen sein. Meltdown erlaubt unprivilegierten Prozessen den Speicherbereich von anderen Prozessen auszulesen. Damit kann unter anderem auf geschützte Daten im Speicher des Betriebssystem-Kernels oder auf sensible Informationen wie Passwörter zugegriffen werden. Diese Sicherheitslücke kann durch KPTI (Kernel Page Table Isolation) “behoben” werden.

Spectre hingegen betrifft praktisch alle CPUs. Neben Intel sind auch sämtliche AMD-Prozessoren und CPUs der ARM-Architektur betroffen. Spectre ähnelt Meltdown, hat aber einen anderen Fokus. Hier wird der auszulesende Prozess selbst manipuliert, sodass im Speicher liegende Daten wie zum Beispiel Passwörter ausgelesen werden können. Auf diese Weise könnte ein im Browser ausgeführtes JavaScript auf den kompletten Speicher zugreifen und somit Passwörter und Nutzerdaten von anderen Webseiten auslesen. Laut Google sei Spectre schwerer auszunutzen, allerdings auch schwerer zu beheben. An zentraler Stelle kann das Problem nur durch Änderungen in der CPU-Hardware behoben werden. Alternativ müssten alle Anwendungen einzeln angepasst werden. Chrome 64 soll als eine der ersten Anwendung entsprechende Gegenmaßnahmen enthalten und für eine striktere Trennung der offenen Tabs in verschiedene Prozesse sorgen.

Neueste Kommentare