CredSSP-Fehler bei RDP-Verbindungen

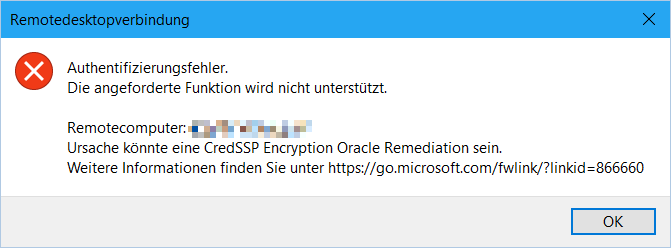

Seit letzter Woche mehren sich die Berichte, dass keine RDP-Verbindungen mehr möglich sind. Beim Verbindungsaufbau erscheint folgende Fehlermedlung:

Authentifizierungsfehler.

Die angeforderte Funktion wird nicht unterstützt.Remotecomputer: <COMPUTERNAME>

Ursache könnte eine CredSSP Encryption Oracle Remediation sein.

Weitere Informationen finden Sie unter https:/go.microsoft.com/fwlink/?linkid=866660

Auf Englisch sieht die Fehlermeldung folgendermaßen aus:

An authentication error has occurred.

The function requested is not supportedRemote computer: <COMPUTER NAME>

This could be due to CredSSP encryption oracle remediation.

For more information, see https:/go.microsoft.com/fwlink/?linkid=866660

Ursache

Die Fehlermeldung tritt seit den Windows-Updates vom Microsoft-Patchday Mai 2018 auf. Zur genauen Erklärung der Ursache muss etwas ausgeholt werden. Im März hat Microsoft eine kritische Sicherheitslücke (CVE-2018-0886) im Remote Desktop Protokoll (RDP) behoben, die alle Windows-Versionen betrifft. Genauer gesagt steckt die Lücke im Credential Security Support Provider-Protokoll (CredSSP). CredSSP übernimmt die sichere Weiterleitung der von einem Windows-Client verschlüsselten Anmeldeinformationen an die Zielserver zur Remote-Authentifizierung. Nach dem Schließen der Lücke im März 2018 hat Microsoft kurz darauf weitere Maßnahmen angekündigt. Die Handlungsempfehlungen lassen sich im KB-Artikel 4093492 finden und beinhalten die Installation des Updates auf alle Server und Clients und Setzen einer Gruppenrichtlinie (Encryption Oracle Remediation).

Mit den Updates im Mai wurden die Standardeinstellung schließlich von “Vulnerable” zu “Mitigated” geändert. Wer Microsofts Empfehlung nicht gefolgt ist und nicht bereits überall die Mai-Updates installiert hat, hat jetzt ein Problem. Das bedeutet, dass sowohl RDP-Host als auch RDP-Client die Updates installiert haben müssen, ansonsten ist keine RDP-Verbindung mehr möglich.

Lösung und Workarounds

Die einfachste und beste Lösung ist sowohl auf auf dem Client als auch auf dem Host die Sicherheitsupdates vom Mai 2018 zu installieren.

Sollte dies aufgrund von Problemen mit den Updates derzeit nicht überall möglich sein, könnte man auf der betroffenen Seite die Updates vom Mai 2018 deinstallieren. Das ist allerdings keine gute Idee. Zum Glück existieren noch zwei Workarounds.

- Auf der Client-Seite kann man die geblockten RDP-Verbindungen temporär aktivieren. Dies funktioniert sowohl per Gruppenrichtlinien als auch per Registry-Eintrag. Microsoft beschreibt beide Varianten in einem Blogartikel: https://blogs.technet.microsoft.com/mckittrick/unable-to-rdp-to-virtual-machine-credssp-encryption-oracle-remediation/

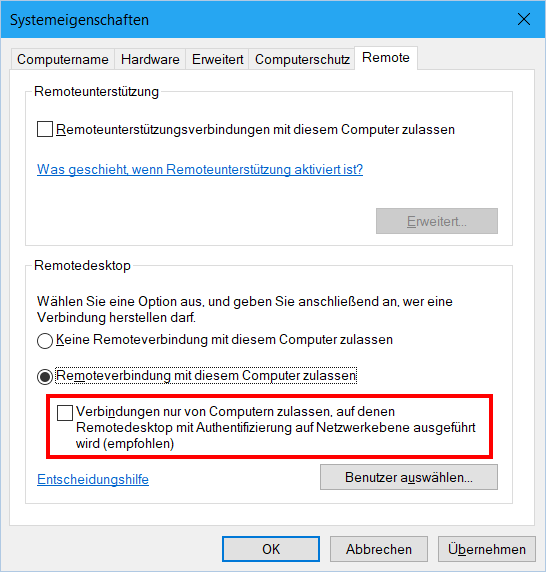

- Alternativ kann auf dem RDP-Host die folgende RDP-Option deaktiviert werden: “Verbindungen nur von Computern zulassen, auf denen Remotedesktop mit Authentifizierung auf Netzwerkebene ausgeführt wird (empfohlen)”.

Unter Windows 10 sieht die entsprechende Option so aus:

Sie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

Eine Antwort

[…] http://www.antary.de: CredSSP-Fehler bei RDP-Verbindungen […]